З виходом стабільної версії RouterOS 7.13 змінився і менеджер управління конфігураціями безпровідних пристроїв – Mikrotik CAPsMAN v2. Тепер він інтегрований в меню Wifi у Winbox і несумісний з попередніми версіями. Для його коректної роботи необхідно встановити на пристроях, які будуть керуватися, новий пакет драйверів wifi-qcom або wifi-qcom-ac. Пакет wifi-qcom призначений для більш сучасних пристроїв, радіомодулі яких підтримують стандарт WiFi 6 AX, але займає більше місця. Пакет wifi-qcom-ac займає менше місця і призначений для зворотньої сумісності з більш старим обладнанням, яке підтримує стандарт WiFi 5 AC. Якщо ж на пристрої встановлено просто пакет wireless, новий Mikrotik CAPsMAN з ним працювати не зможе. В такому випадку для налаштування використовується «старий» Mikrotik CAPsMAN, що знаходиться в меню Wireless-> CAPsMAN. Дана конфігурація в цьому прикладі розглядатись не буде, але щоб запобігти плутанині вважаємо за необхідне розповісти про ці особливості.

-

Налаштування контролера CAPsMAN

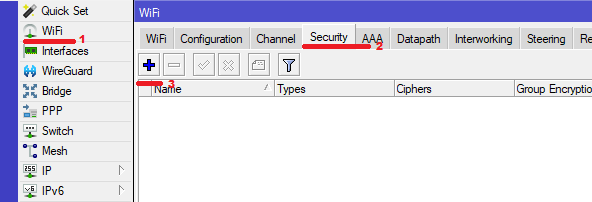

Оскільки Mikrotik CAPsMAN – це менеджер конфігурації, в ролі контроллера може виступати будь-який пристрій з версією RouterOS не нижче 7.13, навіть той, який не має бездротових модулів. Заходимо в меню Wifi й нашалтовуємо «справа наліво». Починаємо з вкладки Security. На ній натискаємо + і створюємо необхідні профілі безпеки. В нашому випадку буде лише 1.

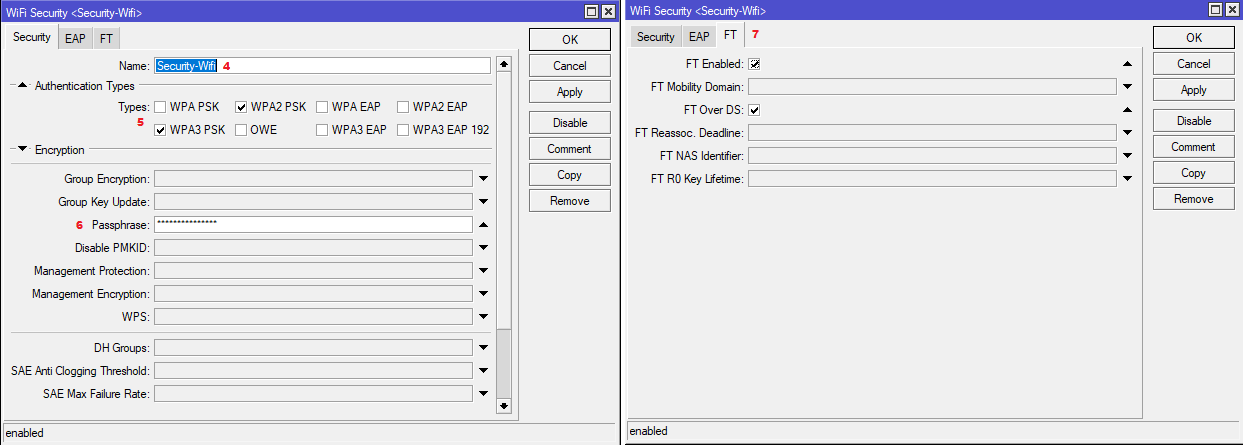

На вкладці Security вказуємо назву профіля безпеки, дозволені типи аутентифікації та пароль для підключення до бездротової мережі. Переходимо на вкладку FT і вмикаємо опції FT Enabled та FT Over DS. Це вмикає підтримку стандарту 802.11r, який реалізовує швидкий роумінг і перереєстрацію клієнтів при переміщенні між точками доступу, що працюють у стандарті WiFi 6 AX.

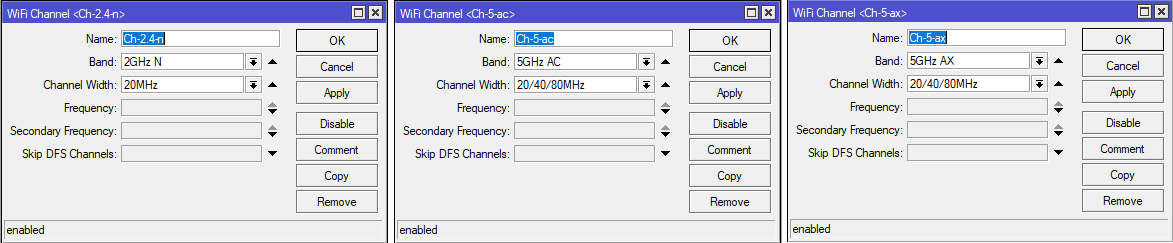

Натискаємо ОК і переходимо до створення каналів під кожний діапазон частот. Клацаємо на вкладку Channel і потім на +.

Для кожного діапазону частот, з яким ми будемо працювати, має бути створений свій окремий профіль. В нашому випадку гібридна конфігурація, тому що маємо пристрої, які працюють як з діапазоном AC, так і з діапазоном AX. Відповідно необхідно створити профілі каналів під діапазони 2 GHz N, 5 GHz AC, 2 GHz AX, 5 GHz AX. За бажанням можна вручну вказати ширину каналу і які частоти використовувати. Деякі вважають гарною практикою для діапазону 2 GHz N вказати частоти 2412 МГц, 2437 МГц та 2462 МГц (відповідно 1, 6 і 11 канали). Ми не знаємо які канали в конкретній локації будуть більш зайняті сусідніми мережами WiFi, які менше. Скоріш за все як раз 1, 6 і 11 будуть найбільш перевантажені, тому в нашому випадку ми залишимо вибір каналів на розсуд Mikrotik. Якщо будуть спостерігатись проблеми, завжди можна буде зайти в профіль відповідного каналу і вручну прописати бажану частоту, таким чином підібравши канал, на якому досягається найбільш стабільний зв’язок.

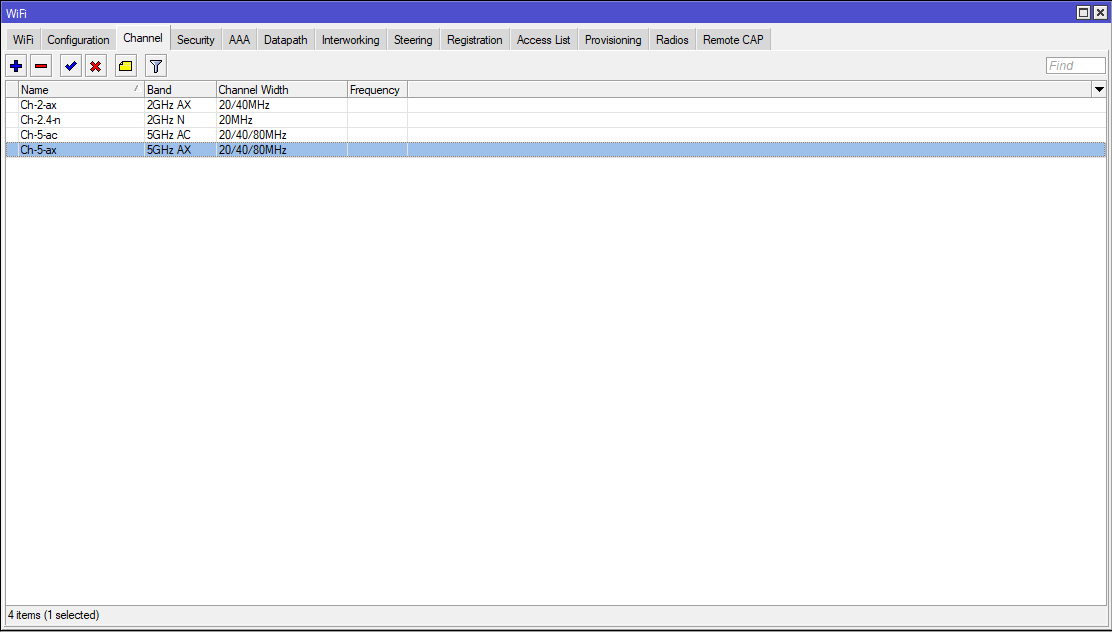

Після налаштування каналів маємо приблизно такий вигляд:

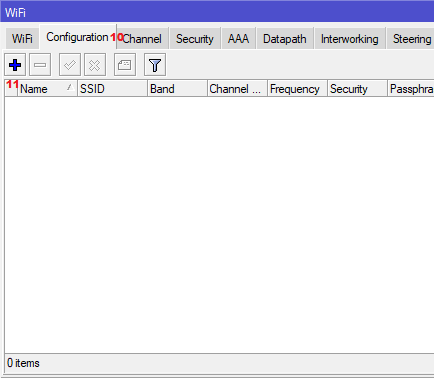

Далі необхідно створити конфігурації, які будуть передаватись точкам доступу, відповідно до їх технічних можливостей. В нашому випадку необхідно створити конфігурації для радіомодулів, що працюють в діапазонах 2 GHz N, 5 GHz AC, 2 GHz AX, 5 GHz AX. Переходимо на вкладку Configuration та натискаємо +.

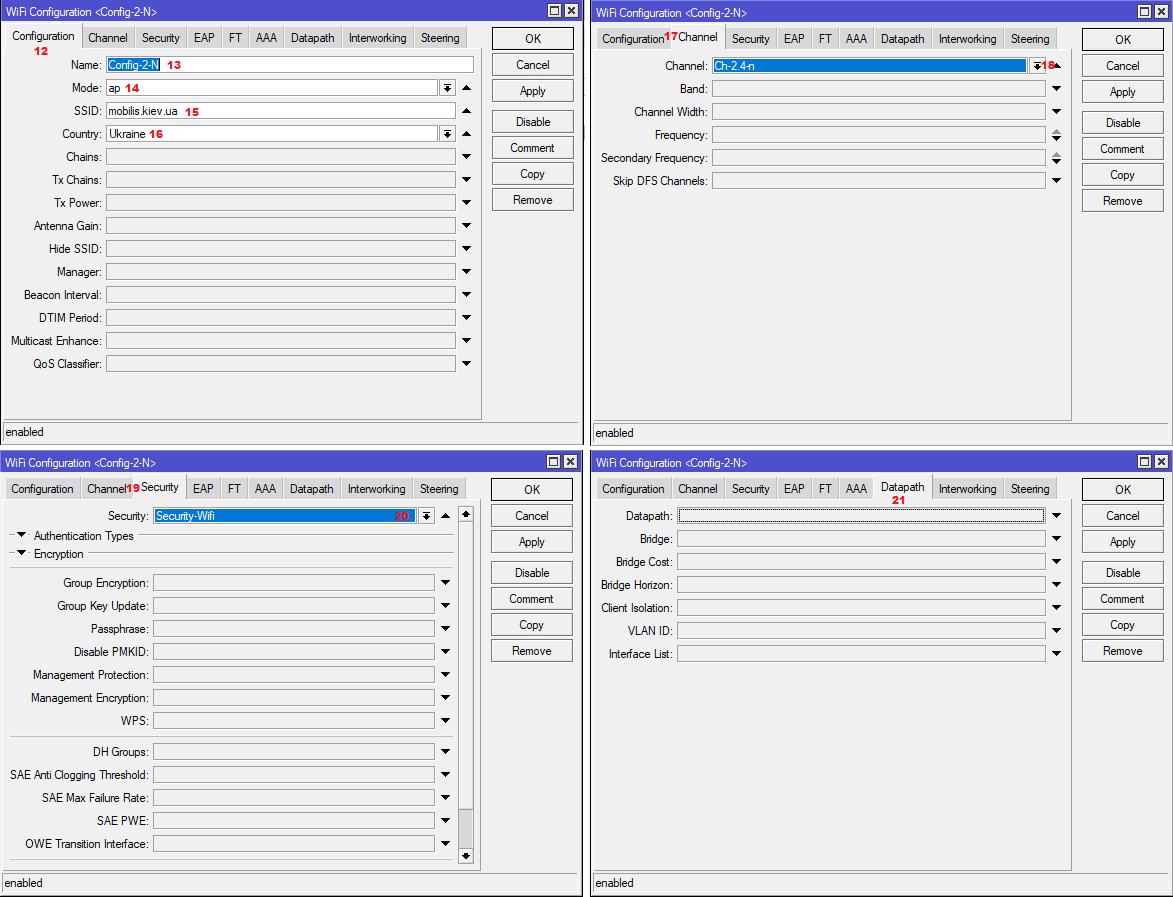

На владці Configuration вказуємо зрозумілу назву конфігурації, режим роботи – ap, назву WiFi мережі та фактичну країну розташування. Від цього залежить які частоти будуть доступні до використання. Далі переходимо на вкладку Channel і вибираємо профіль каналу, який ми створили на попередньому етапі. Далі на кладку Security і вибираємо створений раніше профіль безпеки. Зверніть увагу! В новій версії Mikrotik CAPsMAN, поле Datapath на контролері залишається пустим!

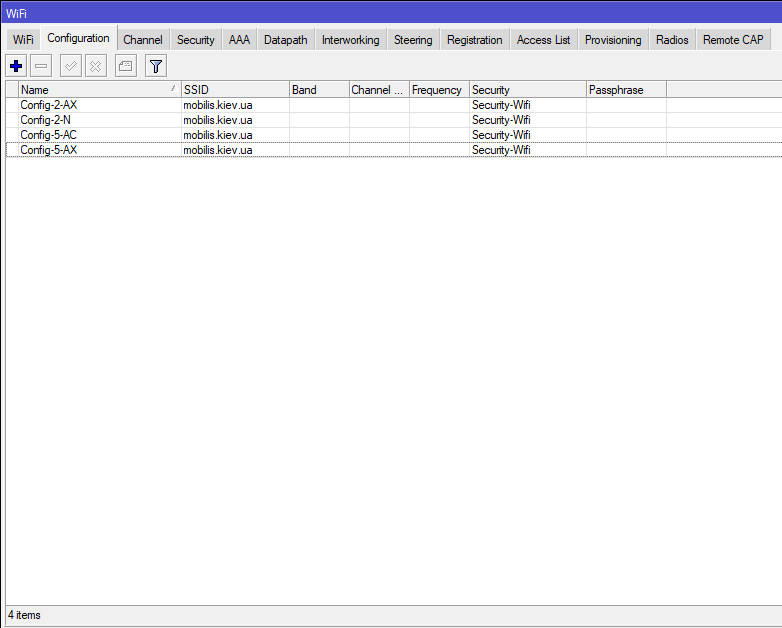

Після налаштування всіх допустимих конфігурацій маємо такий вигляд:

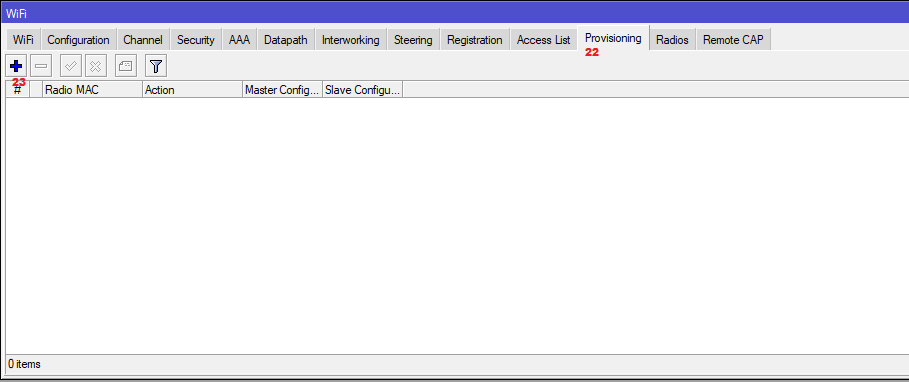

Далі переходимо на вкладку Provisioning і натискаємо +. Тут вказуємо які конфігурації якому саме пристрою будуть віддаватись.

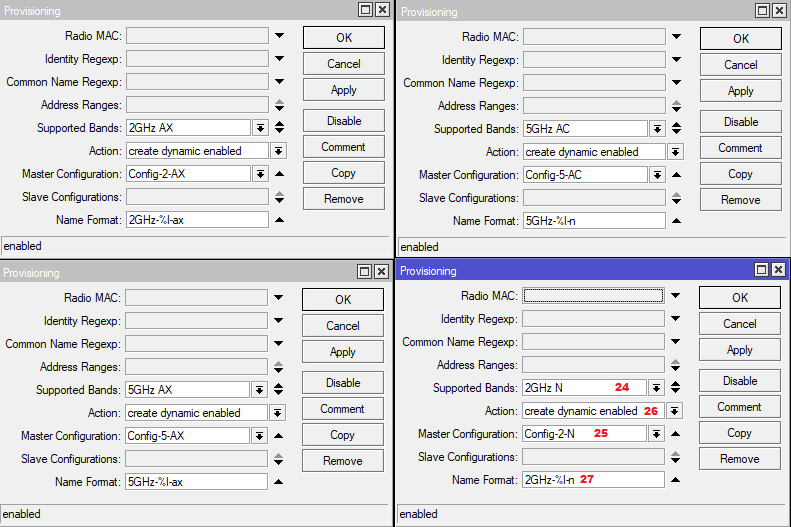

У нас 4 потенційних діапазони, значить необхідно створити 4 правила. В полі Supported Bands вказуємо діапазон, який підтримується пристроєм, в полі Master Configuration обираємо під нього конфігурацію, створену на попередньому етапі. В полі Action обираємо зі списку create dynamic enabled (це створить на контролері динамічний інтерфейс під час приєднання точки доступу), в полі Name Format вказуємо формат імені, в якому буде представлена назва віртуального інтерфейсу. %I означає, що в назву інтерфейсу буде підставлено ім’я хоста точки доступу (назву, яка вказана у нєї в полі System -> Identity).

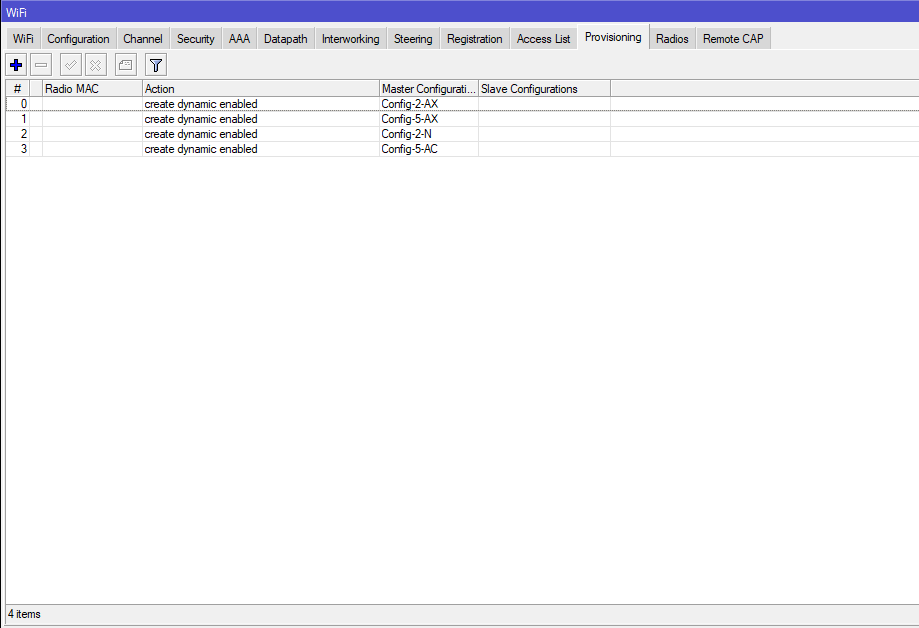

Робимо це для всіх 4 діапазонів. Після налаштування маємо такий вигляд:

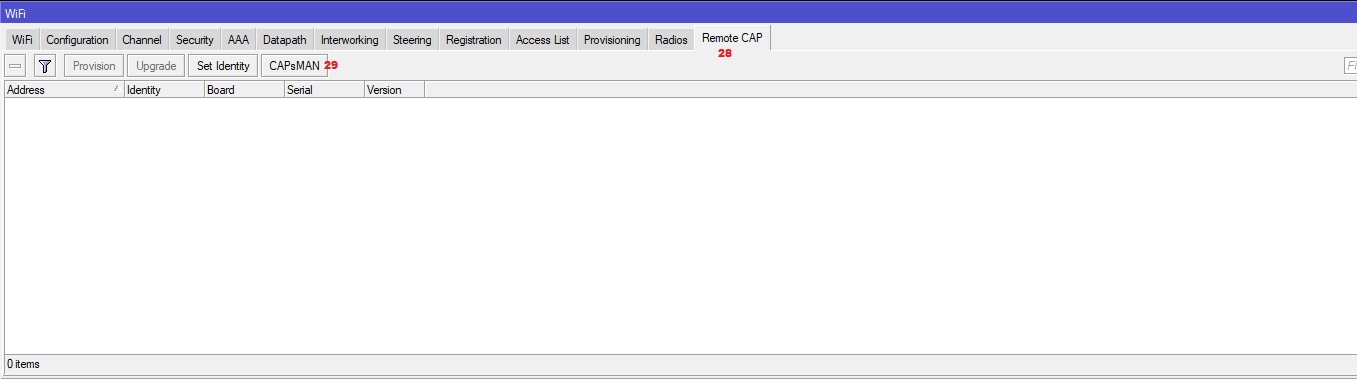

Останнім етапом вмикаємо сам контролер CAPsMAN. Переходимо на вкладку Remote CAP і натискаємо на кнопку CAPsMAN.

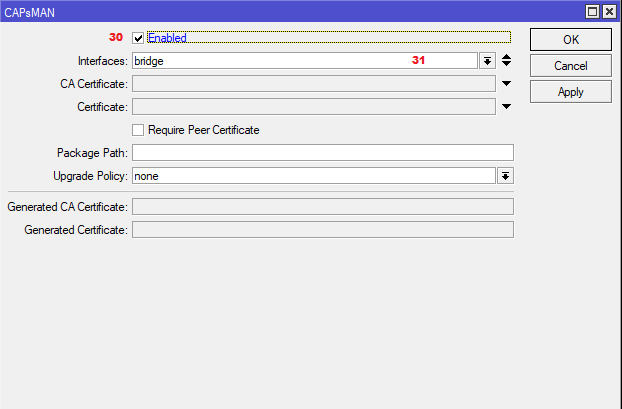

У цьому вікні відмічаємо пункт Enable та в полі Interfaces обираємо інтерфейси, через які буде відбуватись керування точками доступу.

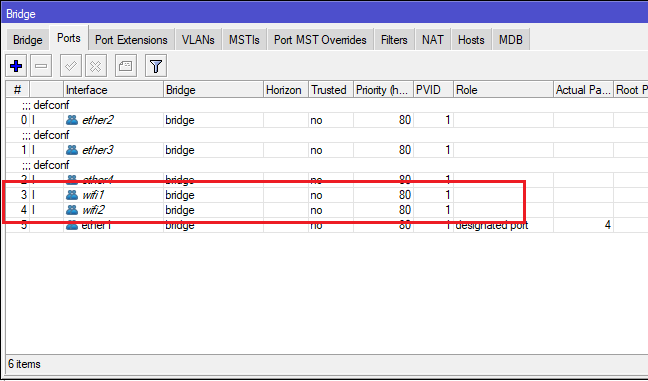

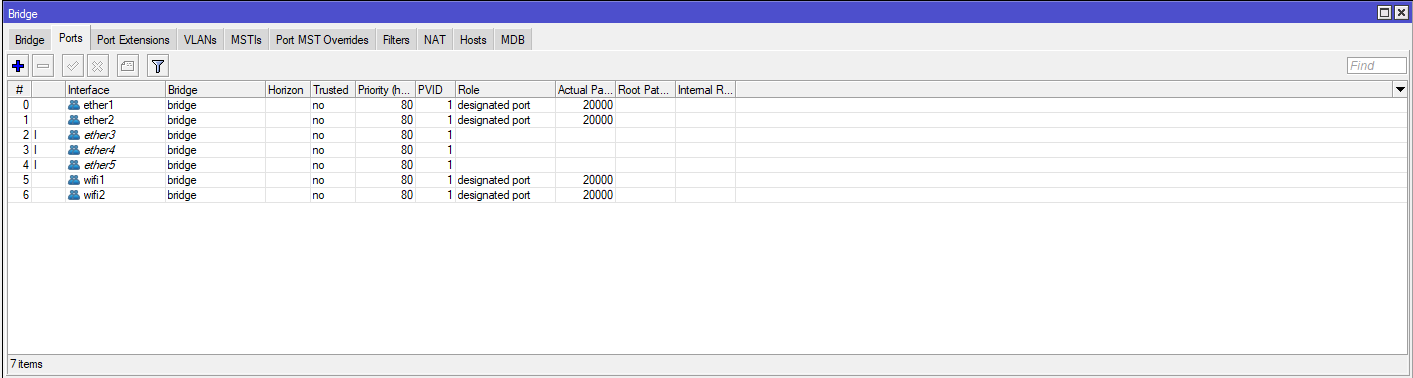

Якщо контролер налаштований на пристрої, який не має власних WiFi модулів (наприклад, RB3011), на цьому налаштування контролера можна вважати завершеним. Якщо ж на ньому є власні WiFi модулі, необхідно зробити ще кілька маніпуляцій. Відкрити розділ Bridge -> Ports і переконатись, що радіоінтерфейси додано до необхідного бріджа.

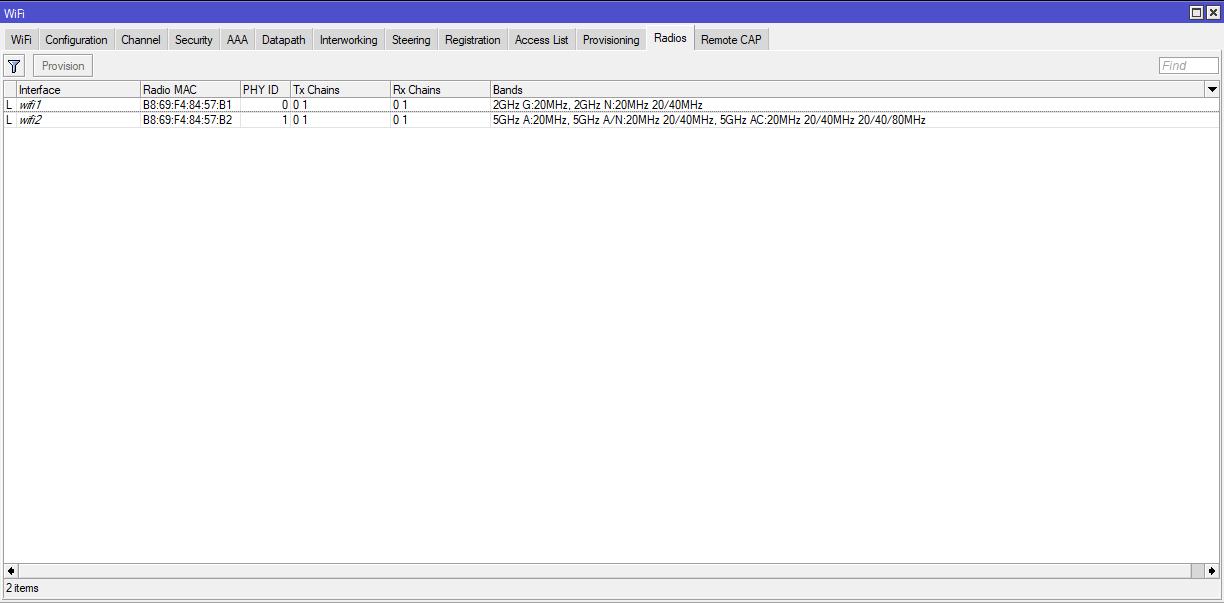

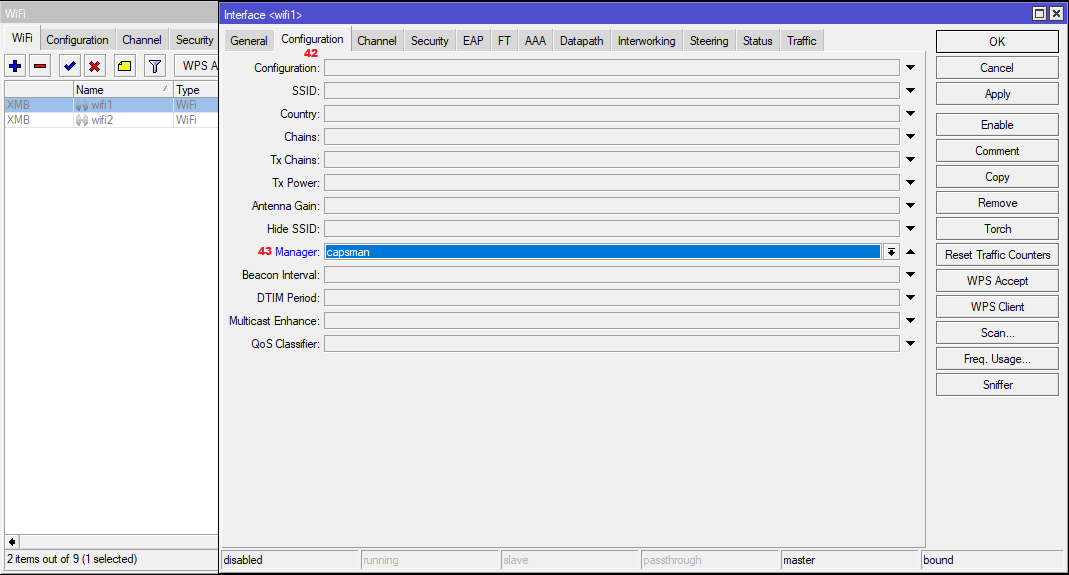

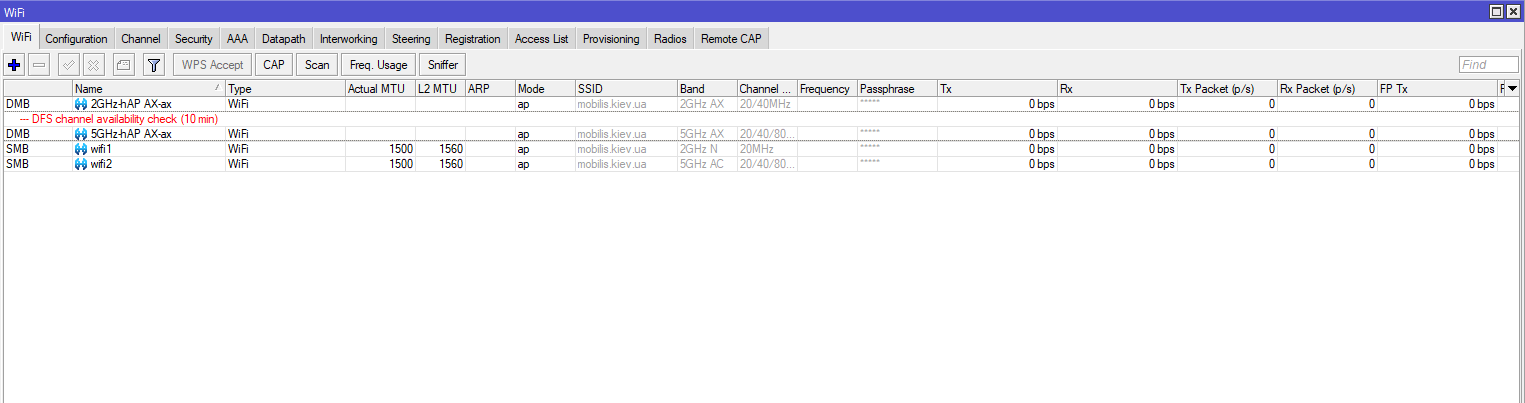

На момент написання статті RouterOS не вміє конфігурувати власні інтерфейси через новий Mikrotik CAPsMAN, тому це необхідно зробити вручну. Щоб дізнатись діапазон, на якому працює конкретний радіомодуль і призначити йому правильну конфігурацію, можна у розділі WiFi відкрити вкладку Radios і подивитись. Як правило, в AC пристроях інтерфейс wifi1 буде працювати з діапазоном 2 ГГц, а інтерфейс wifi2 з діапазоном 5 ГГц. В AX пристроях навпаки: wifi1 буде працювати з 5 ГГц діапазоном, а wifi2 з 2 ГГц.

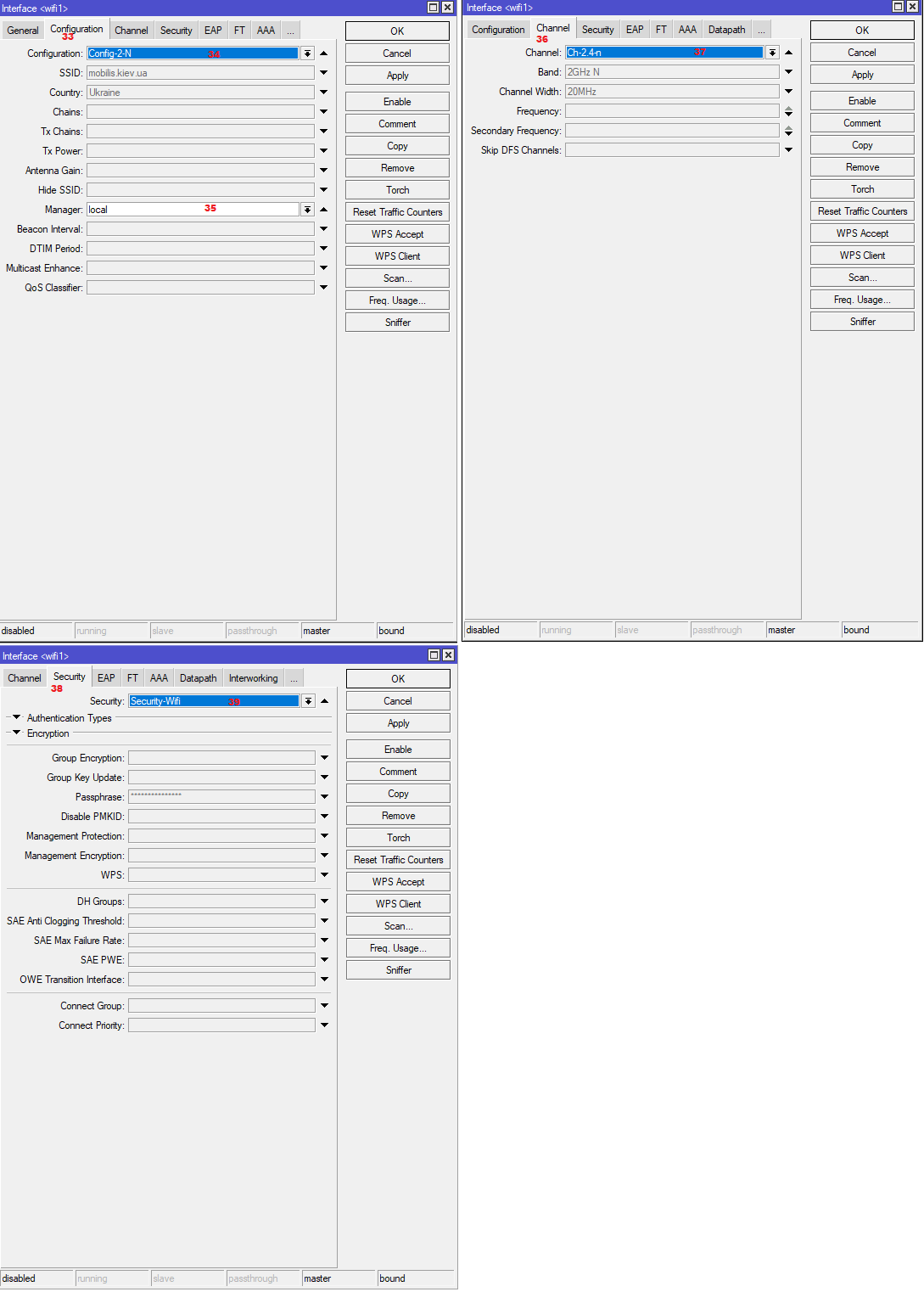

Наш контролер налаштовується на маршрутизаторі hAP AC^2, відповідно інтерфейс wifi1 у нього 2 гігагерцовий. Відкриваємо розділ WiFi, двічі клацаємо мишкою на кожному інтерфейсі і налаштовуємо.

На вкладці Configuration обираємо створену вище конфігурацію відповідно до нашого радіомодуля та в полі Manager вказуємо local. На вкладці Channel обираємо відповідний профіль каналу. На вкладці Security обираємо відповідний профіль безпеки.

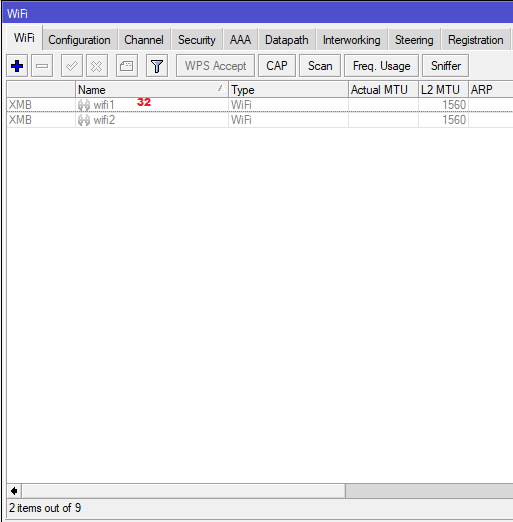

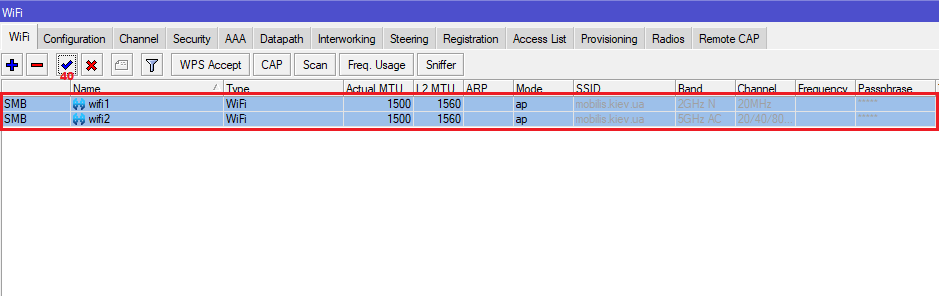

Після налаштування обираємо мишкою обидва модулі і натискаємо Enable. Якщо все зроблено вірно, модулі увімкнуться і почнуть роздавати WiFi.

Після налаштування обираємо мишкою обидва модулі і натискаємо Enable. Якщо все зроблено вірно, модулі увімкнуться і почнуть роздавати WiFi.

На цьому налаштування контролера закінчено.

-

Налаштування точок доступу

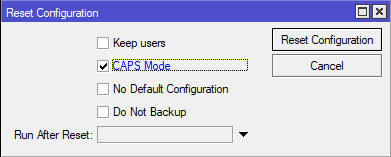

Найпростіший спосіб – це виконати скидання налаштувань в режимі CAPS. В такому випадку пристрій повністю очистить існуючу конфігурацію і автоматично застосує необхідні налаштування для приєднання до контроллера Mikrotik CAPsMAN. Буде автоматично створено брідж, додані в нього всі інтерфейси, включаючи wifi, на цьому ж бріджі буде запущено DHCP клієнт, а в налаштуваннях WiFi інтерфейсів буде стояти в полі Manager значення capsman. Також буде створено і призначено Slaves Datapath. Щоб виконати це необхідно обрати пункти меню System -> Reset Configuration, відмітити опцію CAPS Mode і натиснути кнопку Reset Configuration.

Спершу переконатись, що WiFi інтерфейси додано до бріджа. Якщо ні – додати.

Будьте уважні! В цьому випадку буде втрачено всю конфігурацію пристрою, тому про всяк випадок обов’язково зробіть резервну копію! Якщо з якихось причин скидання пристрою неможливе, або є бажання вручну все налаштувати, потрібно виконати наступне.

Після цього в розділі WiFi на кожному інтерфейсі клацнути мишкою, перейти на вкладку Configuration і в полі Manager обрати Capsman.

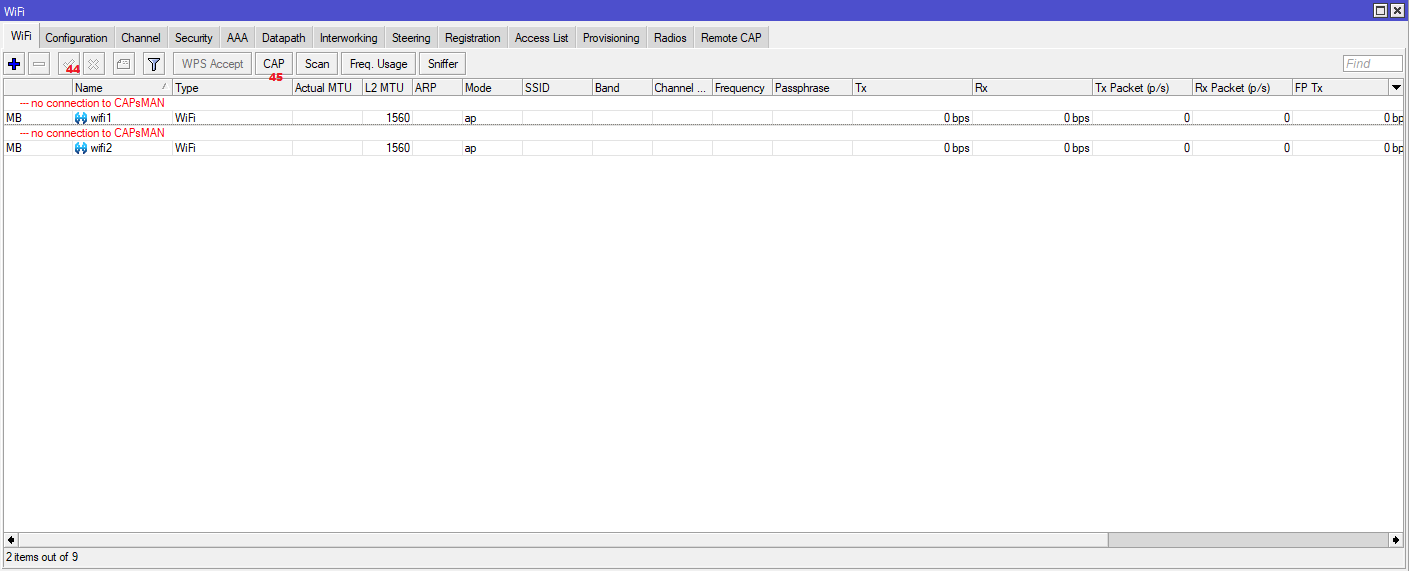

Далі обрати обидва інтерфейси, натиснути кнопку Enable.

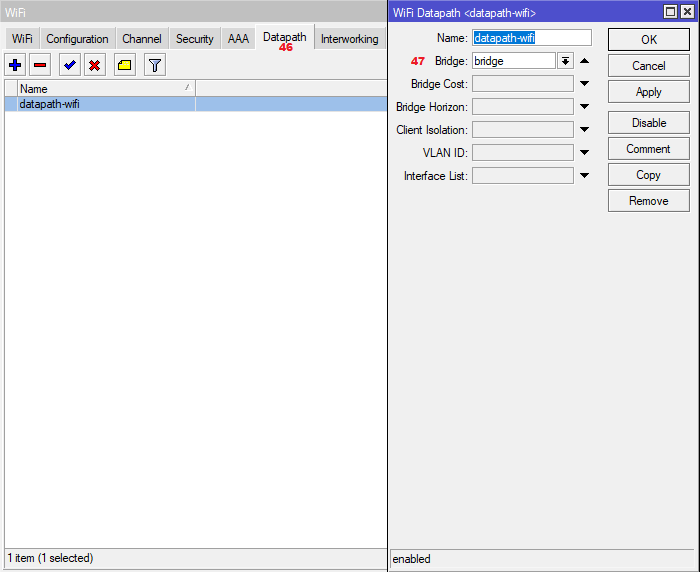

Після цього створити Datapath, (на клієнті це необхідно робити). В цьому ж вікні перейти на вкладку Datapath, натиснути +. У новому вікні вказати назву для Datapath та обрати брідж.

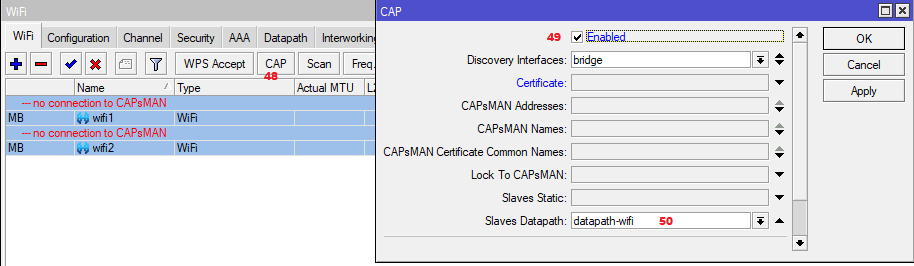

Після створення Datapath знову повернутись на вкладку Wifi і натиснути кнопку CAP. У вікні відмітити опцію Enable, обрати Discovery Interfaces, де точка буде шукати контроллер Mikrotik CAPsMAN, або явно вказати IP-адресу контроллера у полі CAPsMAN Addresses. Внизу, у полі Slaves Datapath обрати зі списку Datapath, створений на минулому етапі. Через декілька секунд після натискання ОК точка доступу має приєднатись до контролера, отримати конфігурацію і почати роздавати WiFi.

Через декілька секунд після натискання ОК точка доступу має приєднатись до контролера, отримати конфігурацію і почати роздавати WiFi.

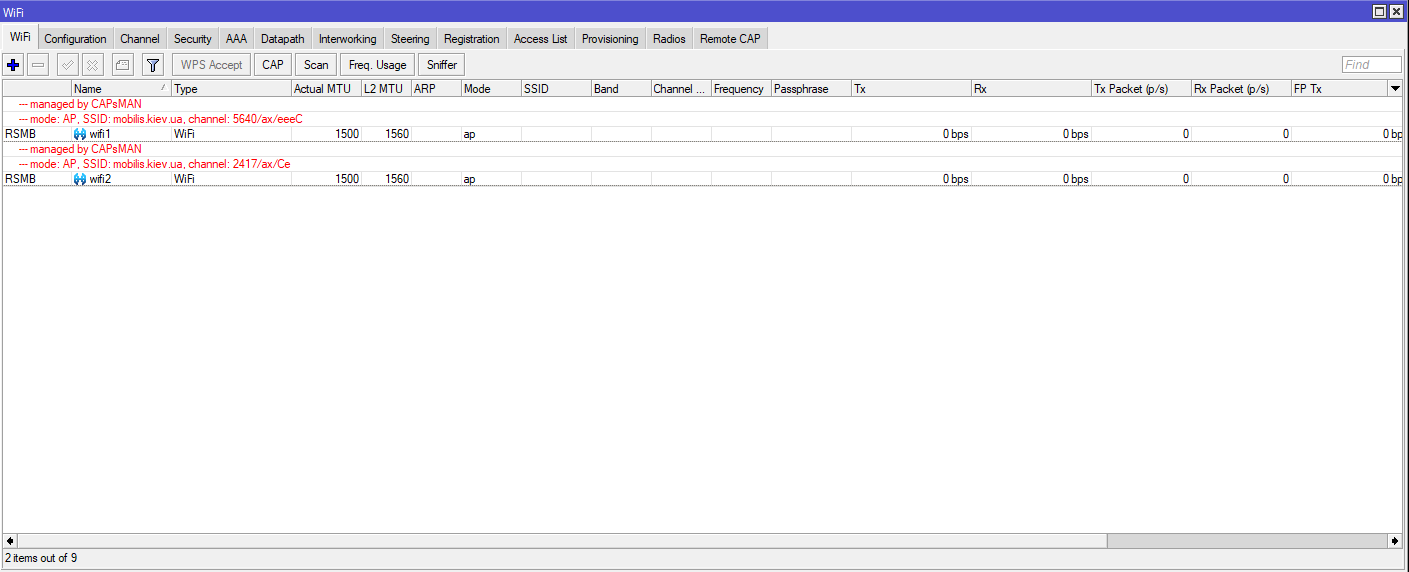

На цьому налаштування CAPS на точці закінчено. На контролері, в розділі WiFi, мають з’явитись інтерфейси, які отримали конфігурацію. Наша точка доступу має System Identity «hAP AX», тож відповідно до правил, що ми створили в розділі Provisioning, її інтерфейси отримали назви 2GHz-hAP AX-ax та 5GHz-hAP AX-ax.

На цьому налаштування CAPS на точці закінчено. На контролері, в розділі WiFi, мають з’явитись інтерфейси, які отримали конфігурацію. Наша точка доступу має System Identity «hAP AX», тож відповідно до правил, що ми створили в розділі Provisioning, її інтерфейси отримали назви 2GHz-hAP AX-ax та 5GHz-hAP AX-ax.

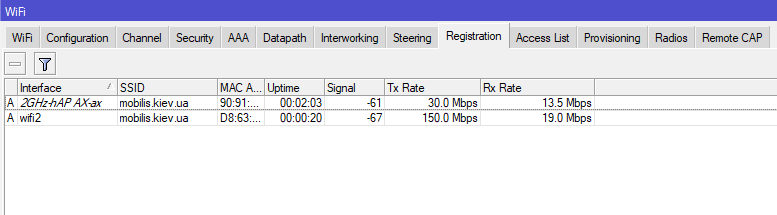

Також на контролері в розділі Registration можна побачити який WiFi клієнт до якої точки доступу приєднаний. В нашому випадку ми бачимо, що один пристрій приєднаний до 5 ГГц модуля безпосередньо на контролері, інший пристрій зареєстрований на керованій точці доступу і використовує діапазон 2 ГГц.

Також на контролері в розділі Registration можна побачити який WiFi клієнт до якої точки доступу приєднаний. В нашому випадку ми бачимо, що один пристрій приєднаний до 5 ГГц модуля безпосередньо на контролері, інший пристрій зареєстрований на керованій точці доступу і використовує діапазон 2 ГГц.

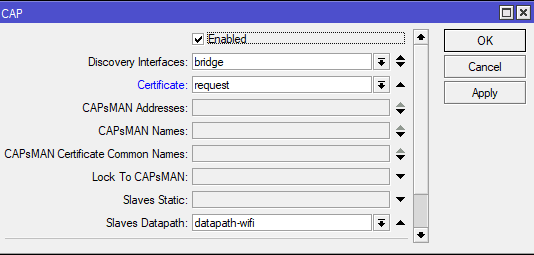

Після підтвердження успішної взаємодії контролера і точок доступа гарною практикою буде захистити наші точки від несанкціонованої зміни сторонніми контролерами або приєднання сторонніх пристроїв до нашої конфігурації. Для цього спочатку на точці доступу в розділі WiFi натиснути кнопку CAP і у полі Certificate обрати request і натиснути Apply.

Після підтвердження успішної взаємодії контролера і точок доступа гарною практикою буде захистити наші точки від несанкціонованої зміни сторонніми контролерами або приєднання сторонніх пристроїв до нашої конфігурації. Для цього спочатку на точці доступу в розділі WiFi натиснути кнопку CAP і у полі Certificate обрати request і натиснути Apply.

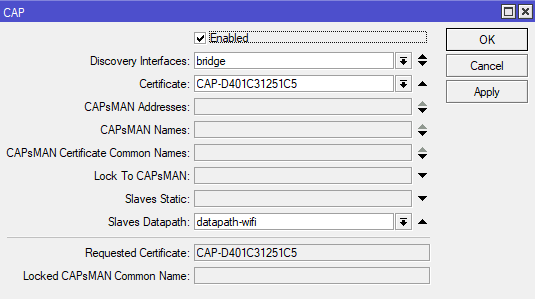

Точка доступу отримає сертифікат від контроллера і його необхідно буде обрати зі списку.

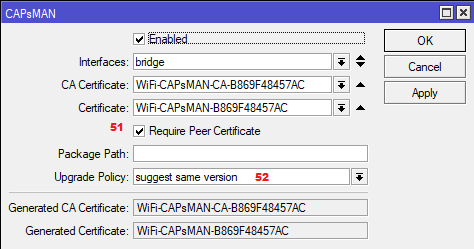

Після цього на контролері в розділі WiFi на вкладці Remote CAP увімкнути опцію Require Peer Certificate та у полі Upgrade Policy обрати suggest same version. Якщо обрати варіант require same version, точка доступу не зможе приєднатись до контролера, якщо її версія RouterOS відрізняється від версії на контролері.

На цьому налаштування CAPsMAN можна вважати закінченим. Звісно, тут не описані різні супутні налаштування, які необхідно зробити при конфігуруванні RouterOS, такі як: зміна паролів/користувачів, вимикання сервісів, якими не плануємо користуватись, вимикання MAC Telnet серверу на непотрібних інтерфейсах, налаштування правил файрволу і т.д.